Page 75 - POLISI KESELAMATAN SIBER KESUMA V1.0 - EDARAN UMUM_07032025

P. 75

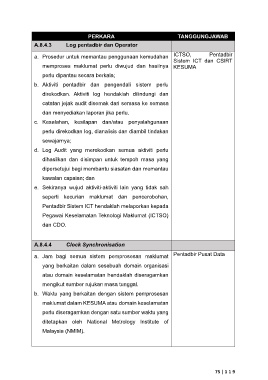

PERKARA TANGGUNGJAWAB

A.8.4.3 Log pentadbir dan Operator

a. Prosedur untuk memantau penggunaan kemudahan ICTSO, Pentadbir

Sistem ICT dan CSIRT

memproses maklumat perlu diwujud dan hasilnya KESUMA

perlu dipantau secara berkala;

b. Aktiviti pentadbir dan pengendali sistem perlu

direkodkan. Aktiviti log hendaklah dilindungi dan

catatan jejak audit disemak dari semasa ke semasa

dan menyediakan laporan jika perlu.

c. Kesalahan, kesilapan dan/atau penyalahgunaan

perlu direkodkan log, dianalisis dan diambil tindakan

sewajarnya;

d. Log Audit yang merekodkan semua aktiviti perlu

dihasilkan dan disimpan untuk tempoh masa yang

dipersetujui bagi membantu siasatan dan memantau

kawalan capaian; dan

e. Sekiranya wujud aktiviti-aktiviti lain yang tidak sah

seperti kecurian maklumat dan pencerobohan,

Pentadbir Sistem ICT hendaklah melaporkan kepada

Pegawai Keselamatan Teknologi Maklumat (ICTSO)

dan CDO.

A.8.4.4 Clock Synchronisation

a. Jam bagi semua sistem pemprosesan maklumat Pentadbir Pusat Data

yang berkaitan dalam sesebuah domain organisasi

atau domain keselamatan hendaklah diseragamkan

mengikut sumber rujukan masa tunggal.

b. Waktu yang berkaitan dengan sistem pemprosesan

maklumat dalam KESUMA atau domain keselamatan

perlu diseragamkan dengan satu sumber waktu yang

ditetapkan oleh National Metrology Institute of

Malaysia (NMIM).

75 | 1 1 9